I sistemi di controllo dei flussi impiegati in aziende, hotel e altre strutture non comprendono solo varchi, badge e smartphone ma anche (e soprattutto) software di gestione che si interfacciano con altri sistemi per scambiare dati e validare gli accessi, analizzare le informazioni e molto altro. Ecco come funzionano e quali scegliere.

Nelle realtà aziendali, commerciali, industriali, museali e di hospitality (hotel, ospedali ecc.) - complesse per dimensioni o perché al loro interno si svolgono attività sensibili - i fabbricati sono spesso suddivisi in aree e, per questioni di sicurezza, l’accesso ai diversi settori è soggetto ad autorizzazione.

I sistemi di controllo accessi rappresentano quindi la quotidianità dovunque sia necessario garantire la sicurezza, il monitoraggio e la gestione dei flussi da remoto. Non si tratta di un’evoluzione delle classiche chiavi, ma di qualcosa molto più sofisticato e semplice allo stesso tempo: un sistema di controllo accessi è capace non solo di aprire una porta o un cancello, ma anche di monitorare il flusso di persone e automezzi in corrispondenza dei varchi (perimetrali o interni alla struttura che siano) e integrarsi con gli impianti di sicurezza antintrusione e di videosorveglianza.

Soluzioni stand-alone o centralizzate

A seconda della complessità e delle dimensioni degli spazi da gestire, si possono valutare soluzioni stand-alone oppure centralizzate. Le prime sono concepite per garantire la sicurezza dei flussi di persone e automezzi in piccoli o singoli spazi (uffici, sale riunioni, locali tecnici, parcheggi esterni e interni); soddisfano le esigenze di controllo di base come la creazione/ revoca dei diritti d’accesso, la creazione di gruppi d’utenti, la gestione dello smarrimento o del furto dei badge, ma non la supervisione e il controllo da remoto dell’intero sistema. Si tratta di soluzioni semplici da installare, che non richiedono cablaggi complessi né sistemi di supervisione, perché il lettore agisce direttamente sul singolo varco e integra già il software di gestione connesso alla rete.

Le soluzioni centralizzate sono invece adatte nei luoghi e nelle situazioni dove si richiedono anche la tracciatura di tutti gli eventi di accesso e di eventuali effrazioni, la profilazione temporale degli accessi e la supervisione degli eventi del sistema in tempo reale, attraverso planimetrie e panoramiche dei flussi di persone. Assicurano un’ampia offerta di scenari per la configurazione dei sistemi di automazione, nonché l’interoperabilità con sistemi antintrusione e di videosorveglianza che innalzano il livello di sicurezza. In questo caso tutti i lettori sono collegati a un controller e gestiti in modo “intelligente”.

Perché il software è così importante

Il funzionamento di un sistema di controllo accessi si basa su componenti hardware (ta stiere, lettori ecc.) e software (AMS, ossia Access Management System): quest’ultimo è di fondamentale importanza perché, oltre a interfacciarsi con i database (dipendenti, clienti, fornitori ecc.), deve poter gestire gli accessi in modo intelligente e coordinato (secondo regole precise ma anche rapidamente modificabili all’occorrenza), creare report e analizzare flussi di persone e mezzi per raccogliere informazioni utili all’ottimizzazione delle risorse aziendali, alberghiere ecc.

Dev’essere orientato al futuro, semplice da configurare e utilizzare. Altri fattori chiave riguardano la sicurezza dei dati per la tutela della privacy, l’integrazione con sistemi di terze parti e la scalabilità, ovvero la capacità del sistema di crescere con le esigenze del cliente, grazie a pack preconfigurati per decine, centinaia o migliaia di utenti, schede e porte.

I software di controllo accessi sono nati come applicazioni ad hoc sviluppate in base a linguaggi specifici e per determinati sistemi operativi. Nel corso del tempo si sono evoluti da mono-piattaforma a multi-piattaforma, per adattarsi ai sistemi preesistenti e garantire così una maggiore flessibilità e versatilità. L’evoluzione ha portato allo sviluppo di piattaforme web-based, cioè basate sul linguaggio di Internet e accessibili da qualsiasi browser (Edge, Chrome, Firefox ecc.) installato su PC (Windows, Mac ecc.) e dispositivi mobili come smartphone e tablet.

Le piattaforme web-based offrono molti vantaggi (niente più postazioni dedicate, accessibilità da qualunque PC anche in caso di crash ecc.) e richiedono meno risorse per lo sviluppo. Inoltre, supportano il computing e lo storage sul cloud con ulteriori vantaggi, come la possibilità di delocalizzazione, la condivisione dei dati tra più sedi ecc. Il cloud rappresenta una grande opportunità anche per le strutture aziendali e di hospitality più piccole, dove al posto di una divisione di controllo accessi (costosa e superflua) si preferiscono soluzioni “chiavi in mano” sicure e ultra-collaudate che non richiedono hardware dedicati, server e backup.

Anche la fase di onboarding (ovvero la registrazione e l’assegnazione dei diritti di accesso e l’acquisizione dei dati biometrici) dev’essere semplice e veloce, con possibilità di importare ed esportare dati da e verso database già esistenti. Grazie ai profili con un determinato ambito di autorizzazioni di accesso, si semplifica l’assegnazione delle autorizzazioni, poiché non è necessario assegnare al titolare ogni singola autorizzazione, ma un semplice profilo di ruolo predefinito.

Soluzioni su misura e scalabili

Esistono sul mercato centinaia di soluzioni software, che si adattano a ogni esigenza e dimensione: da quelle più semplici per l’accesso residenziale (spesso interfacciate con gli impianti domotici, antintrusione e videosorveglianza) o per piccoli hotel fino a quelle più articolate per grandi strutture commerciali e aziendali.

Quando si sceglie un AMS, è necessario valutare non solo le esigenze attuali ma anche quelle future, preferendo soluzioni scalabili facilmente espandibili che non obbligano a rifare tutto da capo in caso di integrazioni e ingrandimenti del sistema. È fondamentale anche tenere conto dei sistemi già esistenti, così da sfruttare le sinergie e risparmiare tempo e costi.

Messa in sicurezza degli smart locker

AEOS Locker Management combina la sicurezza dell’archiviazione fisica con la gestione degli armadietti da remoto ed è perfettamente integrabile nei sistemi di controllo accessi in qualsiasi tipologia di struttura e attività. Si tratta di un sistema dalla gestione completamente intuitiva e flessibile, che assicura la messa in sicurezza di un numero illimitato di armadietti smart negli ambienti di lavoro e svago, per molteplici funzioni (dalla gestione delle risorse allo stoccaggio, dai guardaroba ai punti di consegna ecc.).

AEOS Locker Management combina la sicurezza dell’archiviazione fisica con la gestione degli armadietti da remoto ed è perfettamente integrabile nei sistemi di controllo accessi in qualsiasi tipologia di struttura e attività. Si tratta di un sistema dalla gestione completamente intuitiva e flessibile, che assicura la messa in sicurezza di un numero illimitato di armadietti smart negli ambienti di lavoro e svago, per molteplici funzioni (dalla gestione delle risorse allo stoccaggio, dai guardaroba ai punti di consegna ecc.).

L’adozione di un sistema centralizzato permette di semplificare la gestione degli accessi a porte e armadietti, di avere a disposizione un software sempre aggiornato e di offrire al personale diverse possibilità di accesso nei vari ambienti delle strutture. Il sistema è liberamente configurabile e personalizzabile: un armadietto può essere assegnato a una persona specifica o, se rappresenta una proprietà da condividere, a più persone autorizzate. Gli armadietti si possono sbloccare e bloccare attraverso il badge, lo smartphone, il codice QR oppure con autenticazione biometrica (per esempio, tramite impronta digitale).

Fino a 1000 cilindri e 1000 chiavi

Iseo Flex è il software di controllo accessi per gestire l’ambito residenziale, gli ambienti light commercial (negozi, piccoli uffici, piccole-medie aziende e professionali ecc.) e piccole strutture alberghiere. Per gestire e controllare tutte le porte su cui sono installati i cilindri meccatronici Iseo F9000, è sufficiente installare su un PC il software Flex e collegare l’apposita interfaccia di lettura chiavi: il software permette di organizzare le autorizzazioni fino a 1000 cilindri e 1000 chiavi, di consultare gli ultimi 1000 eventi rilevati su ogni porta (ingressi, tentativi di entrata non autorizzati ecc.), di gestire l’archivio dei possessori chiavi e il controllo delle funzioni che ogni operatore è autorizzato a svolgere.

Iseo Flex è il software di controllo accessi per gestire l’ambito residenziale, gli ambienti light commercial (negozi, piccoli uffici, piccole-medie aziende e professionali ecc.) e piccole strutture alberghiere. Per gestire e controllare tutte le porte su cui sono installati i cilindri meccatronici Iseo F9000, è sufficiente installare su un PC il software Flex e collegare l’apposita interfaccia di lettura chiavi: il software permette di organizzare le autorizzazioni fino a 1000 cilindri e 1000 chiavi, di consultare gli ultimi 1000 eventi rilevati su ogni porta (ingressi, tentativi di entrata non autorizzati ecc.), di gestire l’archivio dei possessori chiavi e il controllo delle funzioni che ogni operatore è autorizzato a svolgere.

Un’applicazione per ogni esigenza

La suite per il controllo accessi sviluppata da EL.MO mette a disposizione una serie di applicazioni potenti e versatili: Standardlight è un software professionale che si propone come soluzione avanzata per l’integrazione di una molteplicità di hardware in un’unica piattaforma di gestione. È costituito da 1 licenza server con funzionalità di client incluse, che supporta fino a un massimo di 500 utenti o 10 varchi e fino a un massimo di 20 client per server (le licenze client sono incluse).

La suite per il controllo accessi sviluppata da EL.MO mette a disposizione una serie di applicazioni potenti e versatili: Standardlight è un software professionale che si propone come soluzione avanzata per l’integrazione di una molteplicità di hardware in un’unica piattaforma di gestione. È costituito da 1 licenza server con funzionalità di client incluse, che supporta fino a un massimo di 500 utenti o 10 varchi e fino a un massimo di 20 client per server (le licenze client sono incluse).

Standardserver è costituito da 1 licenza server con funzionalità di client incluse, che supporta fino a un massimo di 1.000 o 50.000 utenti e fino a un massimo di 20 client per server (licenze Standardclient opzionali). La versione StandardserverB integra il software grafico ID Badging-Pro per la personalizzazione dei badge.

Standardreport, infine, è un’applicazione web per la realizzazione di report e analisi presenze, esportabili in Excel e PDF; è basata sul database di Standard e compatibile con i browser Chrome e Firefox.

Per hotel e strutture di piccole dimensioni

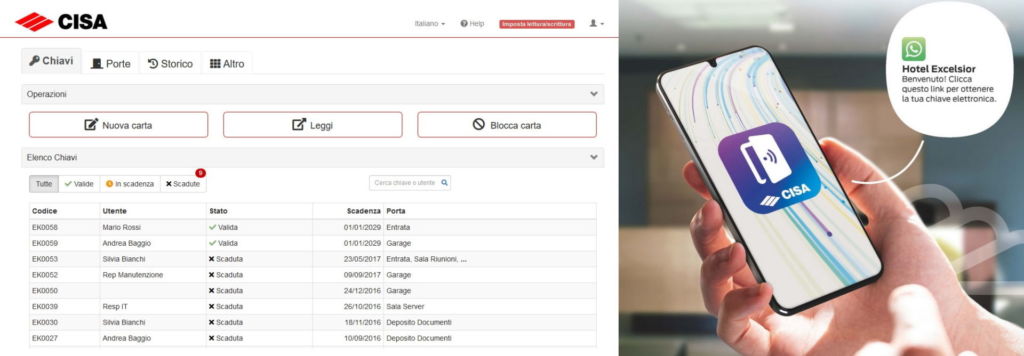

Cisa Aero è una soluzione AMS in cloud, che semplifica il controllo degli accessi in hotel e altre strutture comunitarie di piccole dimensioni. Permette di creare le chiavi di accesso (come tag, badge, virtual key da smartphone ecc.) da qualsiasi PC Windows con pochi click, grazie al lettore USB Aero e a un’interfaccia di gestione intuitiva dove le funzioni usate più di frequente sono sempre in primo piano.

Software e dati sono disponibili 24/7 sulla piattaforma cloud di Cisa, accessibili da qualunque PC connesso e protetti da eventuali attacchi esterni, senza bisogno di backup né di ripristino in caso di problemi. Il software permette di configurare anche un singolo varco o, all’occorrenza, di aumentare via via il numero di utenti e di varchi in ogni momento. Anche le funzionalità avanzate possono essere aggiunte a posteriori, acquistando le apposite licenze.

Software e dati sono disponibili 24/7 sulla piattaforma cloud di Cisa, accessibili da qualunque PC connesso e protetti da eventuali attacchi esterni, senza bisogno di backup né di ripristino in caso di problemi. Il software permette di configurare anche un singolo varco o, all’occorrenza, di aumentare via via il numero di utenti e di varchi in ogni momento. Anche le funzionalità avanzate possono essere aggiunte a posteriori, acquistando le apposite licenze.

Cisa Aero è totalmente configurabile in base alle singole esigenze (periodi di validità, giorni della settimana, fasce orarie) tramite profili e mette a disposizione vari report (per esempio, lo storico eventi delle porte con data, ora, tessera/smartphone utilizzati ecc.).

Dal sistema web alla piattaforma di controllo accessi

Zucchetti propone due soluzioni concepite per il controllo accessi in qualsiasi realtà aziendale, industriale e commerciale: Accessi Infinity è il software che unisce le funzionalità del controllo accessi con la praticità e la comodità dei sistemi web.

Consente di monitorare gli accessi dei dipendenti, dei visitatori e degli automezzi ai varchi aziendali (porte, cancelli, sbarre o tornelli), rispettando tutti i criteri di sicurezza e automatismo necessari. Collegato ai terminali di controllo accessi, il software permette di acquisire, validare e monitorare i transiti in tempo reale, sulla base delle regole e delle abilitazioni di accesso configurate (fasce orarie e giorni della settimana, controlli anti-pass back, verifica PIN ecc.). È disponibile sia in modalità licenza (installabile presso la sede del cliente o nel data center Zucchetti) sia in modalità software-as-aservice.

Accessi Project è una vera e propria piattaforma di controllo accessi, sicurezza e videosorveglianza: completa e di facile installazione, integra i più evoluti dispositivi hardware (terminali, controller, lettori, video server ecc.); è adatta all’utilizzo in qualsiasi contesto, da piccoli e semplici sistemi mono-applicazione fino a complessi sistemi integrati a livello enterprise.

Accessi Project è una vera e propria piattaforma di controllo accessi, sicurezza e videosorveglianza: completa e di facile installazione, integra i più evoluti dispositivi hardware (terminali, controller, lettori, video server ecc.); è adatta all’utilizzo in qualsiasi contesto, da piccoli e semplici sistemi mono-applicazione fino a complessi sistemi integrati a livello enterprise.

Un’unica piattaforma permette di controllare i flussi di accesso agli edifici e alle zone protette, nonché di rilevare le presenze interfacciandosi a sistemi di gestione del personale, sia per popolare le anagrafiche sia per trasmettere le timbrature acquisite, monitorare e proteggere gli ambienti e i beni aziendali.

Soluzione user-friendly con architettura web-based

La gamma software per controllo accessi offerta da Faac comprende una versione embedded preinstallata nell’elettronica di gestione Network Controller e due versioni (Enterprise ed Enterprise-Lite) per architetture server X64 fisici o virtuali.

La gamma software per controllo accessi offerta da Faac comprende una versione embedded preinstallata nell’elettronica di gestione Network Controller e due versioni (Enterprise ed Enterprise-Lite) per architetture server X64 fisici o virtuali.

Tutte le soluzioni sono web-based: grazie alla struttura software web-connected, bastano un PC, uno smartphone e un normale browser web per accedere e gestire il sistema Keydom. Si tratta inoltre di soluzioni user-friendly che non richiedono esperienze o competenze informatiche grazie alle chiare e complete indicazioni presenti nelle schermate di sistema. Il sistema Keydom può inoltre integrarsi con altri sistemi e tecnologie per garantire il massimo della sicurezza e delle performance.

Dati al sicuro dalle minacce informatiche e moltiplici funzionalità per l’integrazione completa

La soluzione software proposta da Bosch è disponibile in tre pacchetti preconfigurati (Lite, Plus e Professional): ogni pacchetto supporta un numero predeterminato di titolari di schede (da 200 a 400.000) e di porte (da 16 a 10.000), con possibilità di aggiornamento in base alla crescita aziendale.

La soluzione software proposta da Bosch è disponibile in tre pacchetti preconfigurati (Lite, Plus e Professional): ogni pacchetto supporta un numero predeterminato di titolari di schede (da 200 a 400.000) e di porte (da 16 a 10.000), con possibilità di aggiornamento in base alla crescita aziendale.

Il sistema si basa su mappe, icone e altri elementi grafici costruibili su misura e importabili da database esistenti, permette di creare profili di accesso con un determinato ambito di autorizzazioni e di visualizzare istantaneamente ogni aggiornamento degli eventi nei punti di accesso mediante una visuale completa della mappa a video. La comunicazione è crittografata in tutte le fasi così da garantire protezione dagli attacchi informatici e dalla perdita di dati personali.

Il software Bosch dispone inoltre di certificati digitali affidabili per l’autenticazione reciproca tra server e client e utilizza principi di design sicuri (“secure-by-default” e “principle of least privilege”). Il sistema è inoltre progettato per offrire funzionalità di integrazione complete (gestione video, allarmi, identità, giro di ronda, parcheggi ecc.) tramite API basata su REST per lo sviluppo di applicazioni di terze parti.

Azioni comuni di controllo accessi virtualmente da qualsiasi luogo

La suite software WIN-PAK 4.8 di Honeywell è una soluzione AMS capace di integrare e gestire le funzionalità di controllo accessi, videosorveglianza e antintrusione in una singola interfaccia. Sviluppata a partire dal robusto sistema di gestione WIN-PAK basato su workstation, WINPAK 4.8 offre un’interfaccia intuitiva basata sul browser, che permette agli utenti di eseguire azioni comuni di controllo accessi virtualmente da qualsiasi luogo.

La suite software WIN-PAK 4.8 di Honeywell è una soluzione AMS capace di integrare e gestire le funzionalità di controllo accessi, videosorveglianza e antintrusione in una singola interfaccia. Sviluppata a partire dal robusto sistema di gestione WIN-PAK basato su workstation, WINPAK 4.8 offre un’interfaccia intuitiva basata sul browser, che permette agli utenti di eseguire azioni comuni di controllo accessi virtualmente da qualsiasi luogo.

È utilizzabile da un singolo sito fino a siti multipli e permette la creazione di account e sotto-account senza imporre restrizioni al numero di utenti o siti da gestire. Supporta integrazioni di terzi quali HID Mobile Access, BioConnect Suprema e biometria Morpho, sistemi di punti vendita, gestione visitatori e applicazioni per le risorse umane. Grazie all’API di WIN-PAK, gli sviluppatori software possono creare integrazioni personalizzate su misura della clientela.