La sicurezza degli ambienti di lavoro oggi richiede soluzioni scalabili e integrate. Serve una strategia innovativa per proteggere persone, dispositivi e dati senza ostacolare la produttività.

Negli ultimi anni, l’idea stessa di “luogo di lavoro” è cambiata radicalmente. Complice la diffusione del lavoro ibrido e dell’utilizzo di dispositivi personali, oggi lavorare significa accedere a reti aziendali, applicazioni e dati da qualsiasi luogo e con strumenti non sempre controllati. Una trasformazione che apre grandi opportunità in termini di flessibilità e produttività, ma che espone le aziende a nuovi e gravi rischi di sicurezza informatica.

Secondo lo studio The State of Workforce Security: Key Insights for IT and Security Leaders, condotto da Palo Alto Networks in collaborazione con Omdia, il 90% delle aziende consente l’accesso a dati aziendali da dispositivi personali, nonostante il 72% riconosca i rischi importanti che ciò comporta. Il dato più allarmante? Il 98% delle aziende ha registrato violazioni delle policy legate ai dispositivi BYOD (Bring Your Own Device) e il 53% si sente impreparato ad affrontarne le conseguenze.

Nel frattempo, il 42% dei dipendenti opera in qualche modo fuori dall’ufficio, il browser è diventato il centro delle attività quotidiane per oltre l’85% degli utenti e la diffusione delle applicazioni SaaS (Software-as-a-Service) ha trasformato la superficie d’attacco. Le grandi organizzazioni possono arrivare a utilizzare fino a 10.000 applicazioni SaaS, spesso non autorizzate.

Senza una protezione adeguata, queste piattaforme diventano veri e propri varchi aperti verso fughe di dati, attacchi phishing e malware. Il problema non è solo tecnologico. Il 94% delle aziende ha affrontato nell’ultimo anno incidenti di phishing e il 95% è stato vittima di attacchi basati su browser. Non solo: il 64% del traffico crittografato non viene ispezionato, lasciando spazi pericolosamente liberi a minacce nascoste. La soluzione? Un nuovo equilibrio tra controllo e usabilità.

Palo Alto Networks sottolinea l’importanza di non ostacolare la produttività con misure eccessivamente rigide. Le aziende devono adottare tecnologie che si integrino con i flussi di lavoro, garantendo una protezione continua e trasparente. Browser sicuri, framework SASE (Secure Access Service Edge) e strategie Zero Trust diventano così strumenti essenziali per garantire un ambiente di lavoro protetto, senza sacrificare l’efficienza operativa.

La nuova sicurezza

Uno degli aspetti più critici di questa evoluzione riguarda la gestione dei dispositivi non aziendali. Francesco Seminaroti, Sales Director, Strategic & Major Enterprise Italy di Palo Alto Networks, spiega quanto questo rappresenti una sfida fondamentale per le imprese moderne. «I dispositivi non gestiti, spesso utilizzati da dipendenti remoti o lavoratori freelance, sono raramente dotati dello stesso livello di protezione di quelli aziendali, con il rischio di introdurre pericolose vulnerabilità».

Anche la rapida adozione di applicazioni e software SaaS, spesso scelto direttamente dagli utenti, ha trasformato il browser in un componente critico, ridefinendo il concetto di perimetro aziendale. Proteggere i dati in ambienti distribuiti è diventata una priorità. «Oggi le aziende devono proteggere dati che risiedono al di fuori del loro perimetro tradizionale in ambienti controllati da terzi, cosa che richiede un approccio differente, focalizzato su protezione degli accessi, visibilità dell’attività degli utenti e prevenzione della perdita di informazioni.

Anche la sicurezza del browser diventa fondamentale, come interfaccia principale per l’accesso alle applicazioni SaaS: proteggerlo significa salvaguardare dispositivi gestiti e non, rispondendo alle esigenze di sicurezza in continua evoluzione delle organizzazioni moderne e dei loro lavoratori ibridi».

Le chiavi per la resilienza digitale

È proprio sul browser che gli attaccanti concentrano i loro sforzi, come conferma lo stesso Seminaroti: «Oggi, il browser è il punto di accesso principale per la maggior parte delle attività lavorative e questo lo ha reso un bersaglio primario degli attaccanti nel corso dell’ultimo anno. Al contrario, un browser sicuro può isolare attività web rischiose, proteggere dalle fughe di dati e garantire conformità alle policy. Senza una sua solida protezione, le aziende restano vulnerabili ad attacchi che potrebbero compromettere produttività e reputazione, causando gravi perdite finanziarie e di fiducia dei clienti».

Come garantire allora protezione ai dispositivi personali dei dipendenti senza rallentare il lavoro? La risposta sta in un’architettura Zero Trust e in un mix bilanciato tra tecnologia e cultura.

«Garantire la sicurezza dei dispositivi personali dei dipendenti senza limitarne la produttività richiede un approccio equilibrato. Fondamentale è concentrarsi su alcune misure chiave, come proteggere il browser; implementare soluzioni di accesso sicuro, che verificano la conformità dei dispositivi alle policy aziendali prima di concedere l’accesso alle risorse; adottare un approccio Zero Trust, che verifichi continuamente l’identità di utenti e dispositivi, per aggiungere un ulteriore livello di sicurezza. Anche garantire crittografia ai dati sensibili, sia nel trasferimento che nell’archiviazione, contribuisce a proteggerli in caso di smarrimento o furto del dispositivo.

Ultima, ma non meno importante, viene la formazione continua sulla sicurezza per sensibilizzare i dipendenti su quali sono i rischi e le best practices e renderli sempre più consapevoli di rappresentare la prima linea di difesa dell’azienda».

Il bilanciamento tra rigidità e flessibilità resta una delle sfide più complesse. Ma anche una delle più decisive. «Creare un equilibrio tra sicurezza e flessibilità è una sfida costante, che le aziende possono affrontare adottando un approccio basato sul rischio, concentrandosi sulla protezione dei dati più sensibili e abilitando accessi più flessibili alle risorse meno critiche. È fondamentale anche implementare soluzioni che si integrino con i flussi di lavoro esistenti e riducano al minimo le interruzioni».

In questo contesto, l’intelligenza artificiale diventa alleata. Le soluzioni potenziate da AI e machine learning offrono capacità di difesa proattiva e scalabile. «Per affrontare le sfide di sicurezza presenti e future, è fondamentale investire in sistemi di protezione avanzati, potenziati dall’AI, capaci di individuare e neutralizzare le minacce in tempo reale. La nostra esperienza in questo campo rappresenta un vantaggio competitivo significativo: basti pensare che Palo Alto Networks identifica quotidianamente 2,3 milioni di nuove minacce e ne blocca ben 11,3 miliardi, numeri destinati a crescere con la diffusione dell’AI.

In questo contesto, la protezione dev’essere robusta, completa e accurata. Abbiamo creduto da subito nel potenziale di machine learning e AI, e continuiamo a sviluppare soluzioni di sicurezza innovative per contrastare gli attacchi basati su AI e proteggere l’AI-by-design. La nostra Precision AI, una tecnologia proprietaria che unisce il meglio di machine learning (ML) e deep learning (DL) con l’accessibilità dell’AI generativa, offre una sicurezza in grado di anticipare le mosse degli avversari e proteggere proattivamente cloud, reti e infrastrutture. Da sempre sosteniamo un approccio di platformization, con soluzioni data-driven integrate che offrono una protezione estesa alle organizzazioni e sfruttano l’AI a proprio vantaggio».

Cosa succede in Italia

Nel 2024 il tasso degli attacchi cyber è cresciuto del 15,2% rispetto all'anno precedente

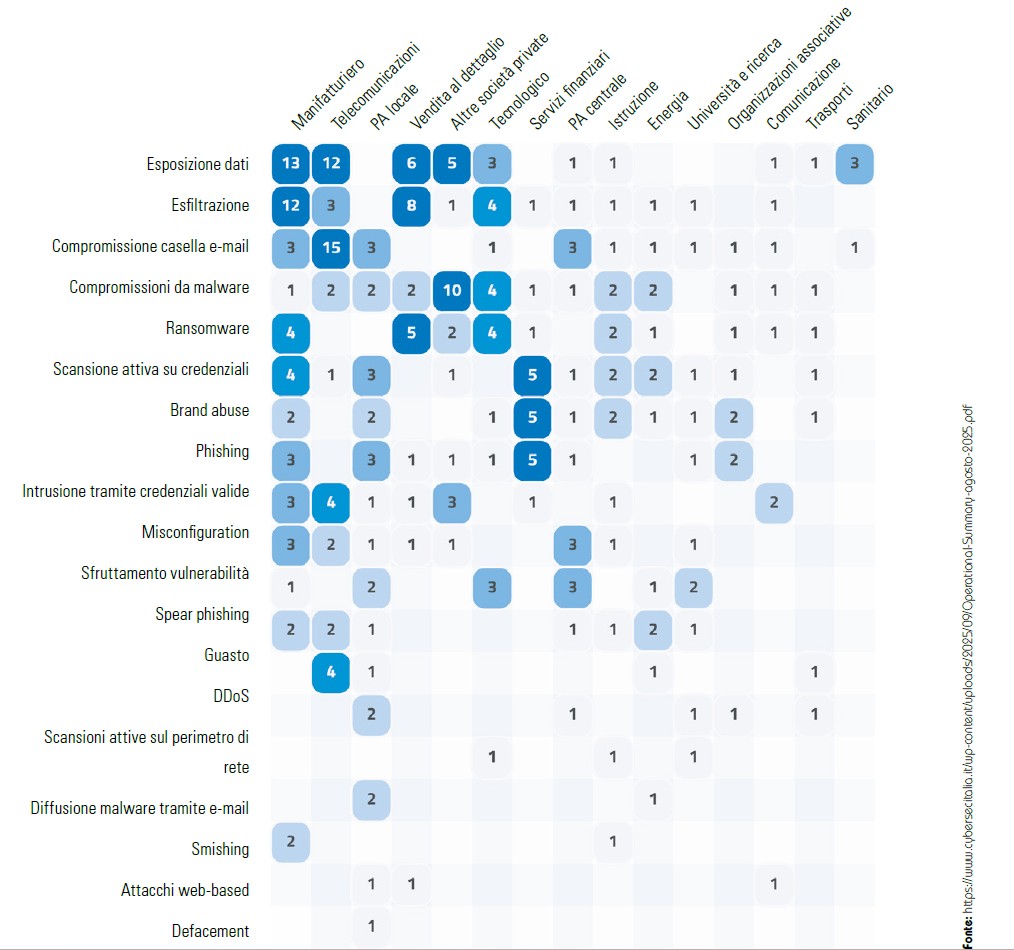

I dati relativi all'Italia mostrano un incremento degli attacchi e una diffusa difficoltà nella gestione delle minacce più avanzate. «Come emerso dal più recente Rapporto Clusit, l’Italia è costantemente nel mirino dei cyber-criminali, con un tasso di crescita degli incidenti del 15,2% nel 2024 rispetto all’anno precedente. La crescente sofisticazione degli attacchi, unita alla carenza di competenze specialistiche e alla necessità di proteggere una forza lavoro sempre più distribuita sono sfide frequenti e complesse da gestire.

Pensiamo, per esempio, alla mancanza di controllo sui dispositivi personali dei dipendenti, all’utilizzo di applicazioni SaaS non autorizzate, alla difficoltà di monitorare le attività svolte in queste app e nel traffico crittografato, agli attacchi basati su browser e alle vulnerabilità negli ambienti industriali derivanti dalla convergenza tra IT e OT».

Una risposta concreta, secondo Palo Alto Networks, passa dalla progettazione “by design”, con un ruolo centrale affidato a installatori, progettisti e system integrator. «Per garantire una protezione efficace, è essenziale adottare un approccio “security by design”, che integri la sicurezza fin dalle fasi di progettazione, dal codice al cloud al SOC. La complessità di gestione può rappresentare un ostacolo significativo: per questo promuoviamo un approccio basato su piattaforma, che consolidi le diverse soluzioni di sicurezza in un’unica console».